There are some easter eggs for DDoS experts/historians in my blog post at https://t.co/2zzBf7Te85 -- How many can you find? pic.twitter.com/vk90mce8Dx

— Damian Menscher (@menscher) October 16, 2020

New Google TAG threat report notes after Treasury Dept sanctioned Andriy Derkach — a Ukrainian politician who the USG says is a Russian agent — for attempting to influence 2020 US elections, Google "removed 14 Google accounts that were linked to him" https://t.co/4lCvmWAhFO

— Shannon Vavra (@shanvav) October 16, 2020

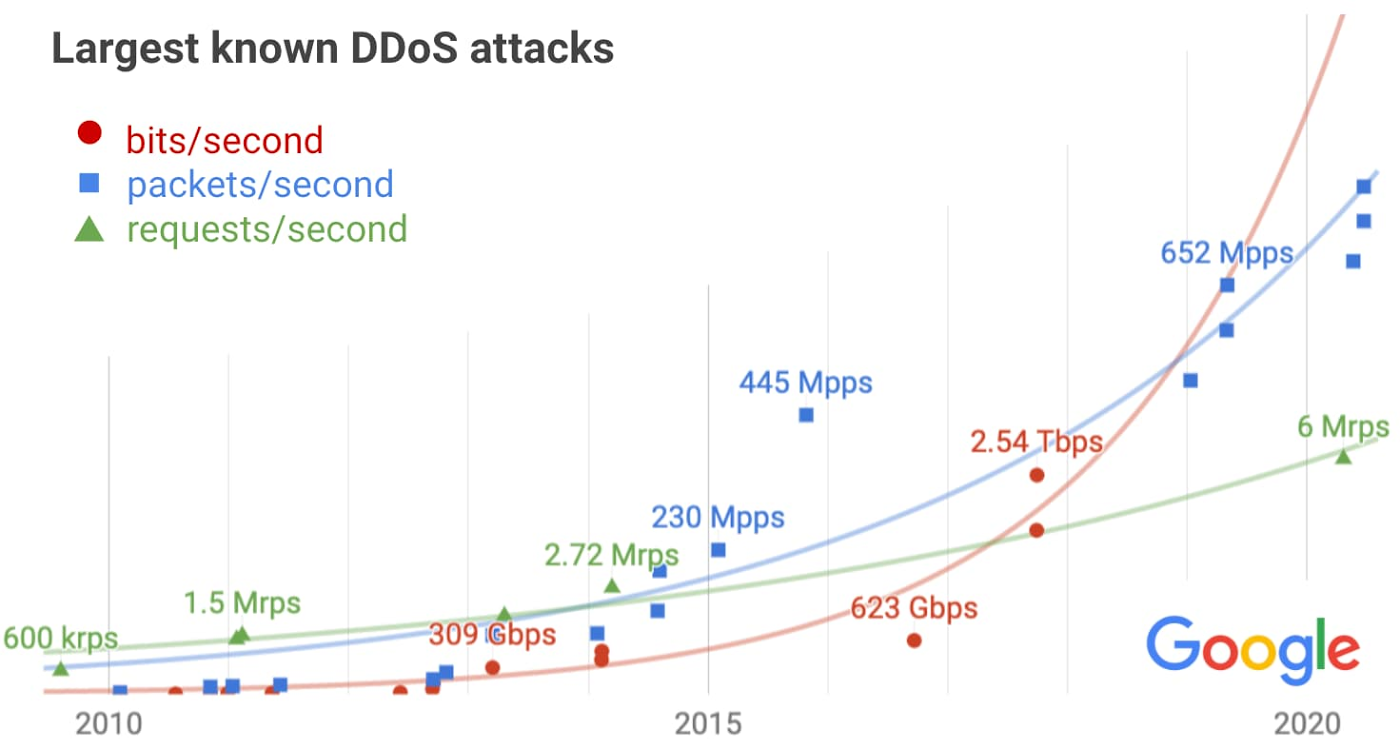

DDoS attacks are getting more powerful at an alarming ratehttps://t.co/GCRJzzac5f pic.twitter.com/W9mfIkFnE1

— m@ttias ⚡️ (@mattiasgeniar) October 17, 2020

Looks like Google got tired of cloudflare/github/aws bragging about absorbing biggest DDoS ever.

— Thomas Habets (@thomashabets) October 16, 2020

tl;dr: "Yeah we got more than that three years ago, and it had no impact on us even then".https://t.co/7ZgZhdEzts

New Google TAG blog post detailing threats that Google has been seeing. No huge revelations in this one but now that I can't anymore, I really want to watch the possibly Chinese government-backed YouTube spam channel Old Doctor News. https://t.co/TscdYfOIq1 pic.twitter.com/MmYlcRq1DZ

— Kevin Collier (@kevincollier) October 16, 2020

Interesting mention: "While it’s less common to see DDoS attacks rather than phishing or hacking campaigns coming from government-backed threat groups, we’ve seen bigger players increase their capabilities" https://t.co/9JDZtKEcAz

— Chris Bing (@Bing_Chris) October 16, 2020

Given @jc_stubbs scoop: https://t.co/EjrzzFP4E6

Sean has a summary about the APT attacks from today's TAG report. I only covered the DDoS thing.

— Catalin Cimpanu (@campuscodi) October 16, 2020

More here: https://t.co/F9H3w7vNjw

In 2017 Google was targeted with a record 2.5 Tbps DDoS attack. The impact was none. Impressive. I wonder how a playbook for an attack 10x size looks like. https://t.co/YIVZ4UIfyb

— Lukasz Olejnik (@lukOlejnik) October 16, 2020

New updates from TAG in today's post https://t.co/oUXkAMQ4UF Includes DDOS attacks from China, COVID-19 targeting from North Korea and a large spam network conducting coordinated influence operation. Thanks @t_gidwani @billyleonard & team.

— Shane Huntley (@ShaneHuntley) October 16, 2020

As we head into the U.S. election, @google’s Threat Analysis Group released its latest update on what we’re seeing and how threat actors are changing their tactics.https://t.co/RxSKNoXfvg

— Kent Walker (@Kent_Walker) October 16, 2020

Google's latest cyber threat update includes new information about the activities of Chinese and North Korean hackers. https://t.co/KsiY19ZDek pic.twitter.com/Cyt81MC6G6

— Eric Geller (@ericgeller) October 16, 2020

Great to see the outstanding work by our IO team featured in Google's roundup. Thanks for the shoutout @ShaneHuntley! As usual, the update's full of goodies. 1/2 https://t.co/FKWmNoKBkU

— John Hultquist (@JohnHultquist) October 16, 2020

I have the privilege of working alongside some massively talented folks. https://t.co/TFRno6ahbm

— Tim (@methodtim) October 16, 2020

Today we announced that our infrastructure previously absorbed a 2.5 Tbps DDoS - remains the highest-bandwidth attack reported to date. Despite targeting thousands of IPs, in hopes of slipping past defenses, the attack had no impact. @googlecloud https://t.co/3R2ckut8SY

— Sam Lugani (@samlugani) October 16, 2020

New updates from TAG in today's post https://t.co/oUXkAMQ4UF Includes DDOS attacks from China, COVID-19 targeting from North Korea and a large spam network conducting coordinated influence operation. Thanks @t_gidwani @billyleonard & team.

— Shane Huntley (@ShaneHuntley) October 16, 2020

As we head into the U.S. election, @google’s Threat Analysis Group released its latest update on what we’re seeing and how threat actors are changing their tactics.https://t.co/RxSKNoXfvg

— Kent Walker (@Kent_Walker) October 16, 2020

#DailyDFIR 290: @ShaneHuntley on what @Google's Threat Analysis Group is seeing:

— Ryan Benson (@_RyanBenson) October 17, 2020

??? Phishing by APT groups targeting US elections

?? Threat actors targeting drug companies & COVID-19 researchers

❌? Tackling state-sponsored DDoS attacks

Post: https://t.co/ummLRFP5pE #DFIR

Great to see the outstanding work by our IO team featured in Google's roundup. Thanks for the shoutout @ShaneHuntley! As usual, the update's full of goodies. 1/2 https://t.co/FKWmNoKBkU

— John Hultquist (@JohnHultquist) October 16, 2020

Updates from Google TAG:https://t.co/f30IEP5oth pic.twitter.com/xVPqLqwGJq

— light as feather, stiff as a board¹ (@durumcrustulum) October 17, 2020

Interesting mention: "While it’s less common to see DDoS attacks rather than phishing or hacking campaigns coming from government-backed threat groups, we’ve seen bigger players increase their capabilities" https://t.co/9JDZtKEcAz

— Chris Bing (@Bing_Chris) October 16, 2020

Given @jc_stubbs scoop: https://t.co/EjrzzFP4E6

Interesting, rare for Google to publicly talk about DDOS attacks. 2.5Tbs and a 690 Mpps (packets per second) attack. ?Identifying and protecting against the largest DDoS attacks | Google Cloud Blog https://t.co/BbYKunifvf

— Andree Toonk, Adelante! (@atoonk) October 17, 2020

"A notable outlier was a 2015 attack on a customer VM, in which an IoT botnet ramped up to 445 Mpps in 40 seconds—a volume so large we initially thought it was a monitoring glitch!" https://t.co/tqOleGSNai

— Markus Klock (@markusklock) October 17, 2020

In 2017 Google was targeted with a record 2.5 Tbps DDoS attack. The impact was none. Impressive. I wonder how a playbook for an attack 10x size looks like. https://t.co/YIVZ4UIfyb

— Lukasz Olejnik (@lukOlejnik) October 16, 2020

Biden Campaign Staffers Targeted in Cyberattack Leveraging Anti-Virus Lure, Dropbox Ploy: https://t.co/BhgbP3d24f

— The Cyber Security Hub™ (@TheCyberSecHub) October 16, 2020

Biden Campaign Staffers Targeted in Cyberattack Leveraging Antivirus Lure, Dropbox Ploy Google's Threat Analysis Group sheds more light on targeted credential phishing and malware attacks on the staff of Joe Biden's presidential campaign. https://t.co/ukVESdjWxd pic.twitter.com/GjlfQHZHmL

— Sean Harris (@InfoSecHotSpot) October 17, 2020

Biden Campaign Staffers Targeted in Cyberattack Leveraging Anti-Virus Lure, Dropbox Ploy https://t.co/aKe5gc0cDp #news #cybersecurity #infosec pic.twitter.com/fQZez2FOjW

— DeepFriedCyber (@DeepFriedCyber) October 16, 2020

Biden Campaign Staffers Targeted in Cyberattack Leveraging Anti-Virus Lure, Dropbox Ploy #CyberAttack https://t.co/MRFT9ecVCT

— Bob Carver ✭ (@cybersecboardrm) October 16, 2020

NEW: Google says it mitigated a 2.54 Tbps DDoS attack back in September 2017, making it the largest DDoS attack known to date

— Catalin Cimpanu (@campuscodi) October 16, 2020

-Attack was "the culmination of a six-month campaign"

-Google TAG said the attack came from four Chinese ISPshttps://t.co/RVRRhlhQ5H pic.twitter.com/C7PThHRVWC

Google says it mitigated a 2.54 Tbps DDoS attack in 2017, largest known to datehttps://t.co/6miIrj1OAQ#cybersecurity #hacking #security #hacker #technology #infosec #ethicalhacking #cybercrime #linux #hackers #tech #cyber #informationsecurity #programming #kalilinux #malware

— ivan limbo (@ivan_limbo) October 17, 2020

#Google says it mitigated a 2.54 Tbps #DDoS attack in 2017, largest known to date.

— Prolucid (@prolucid) October 17, 2020

Details from @ZDNet #CyberSecurity #DataSecurity #DataProtection #Hackers #Malware #Ransomware #InfoSec #networksecurity https://t.co/DIdJU1cfk5

Google says it mitigated a 2.54 Tbps DDoS attack in 2017, largest known to date https://t.co/1D3cd8ftUu by @campuscodi

— ZDNet (@ZDNet) October 16, 2020

The Google Cloud team revealed today a previously undisclosed DDoS attack that clocked in at 2.54 Tbps, making it the largest such attack recorded to date.

— Adam Levin (@Adam_K_Levin) October 16, 2020

https://t.co/zzZOXIXGyc

Google says it mitigated a 2.54 Tbps DDoS attack in 2017, largest known to date https://t.co/nmMtjE9MvA

— Evan Kirstel #RemoteWork (@EvanKirstel) October 17, 2020

Fb/Twitter’s handling of that NYPost story on the Bidens aside, why has the press shied away?

— David Folkenflik (@davidfolkenflik) October 17, 2020

Why wouldn’t it?

Littered w red and yellow flags- piece was based on presumptions, written by ex Hannity producer, coordinated by Giuliani.

My analysis:

https://t.co/M1Hc3iSZ1L

Analysis: Questionable 'N.Y. Post' Scoop Driven by Ex-Hannity Producer, Giuliani https://t.co/zWtDJeUkAG

— NPR Politics (@nprpolitics) October 17, 2020

"Prior to joining the Post in early spring, Morris' most prominent media job involved her three years and eight months as a producer for Hannity, the Fox News star who is one of the president's closest advisers."

— Dennis Herring (@dcherring) October 17, 2020

this frm:https://t.co/GX7Z7uIDZk

2/2

Google offers details on Chinese hacking group that targeted Biden campaign https://t.co/6kyCrgJThN

— Sean Lyngaas (@snlyngaas) October 16, 2020

グーグル公式ブログより。イランや中国のハッカーが米国の選挙を利用して、マカフィーのプログラムを経由してマルウェアのインストールを試みているとのこと。https://t.co/8EMh7UwqaN

— shiopi (@shiopii123) October 18, 2020

Exponential growth in #DDoS attacks generates alarmist headlines. When factoring the exponential growth of #internet itself, the results are less concerning, though still problematic. @googlecloud #infosec #cybersecurity #cloud https://t.co/GfGhIB7XB0

— Sanjay Kalra | Digital Transformation Sherpa (@sanjaykalra) October 17, 2020

N.Y. Post's Questionable Scoop Driven By Ex-Hannity Producer And Rudy Giuliani : NPR https://t.co/n6eVHkvtT0

— Brooke Binkowski (@brooklynmarie) October 17, 2020

A “New York Post” story about Hunter Biden was marked more by red flags than investigative rigor. https://t.co/cmglQUbNMf

— NPR (@NPR) October 17, 2020

#VoteYourHeartForBiden, he doesn't need (or want) help from Putin.https://t.co/bTQGohrj8s

— Democratic Coalition (@TheDemCoalition) October 17, 2020

Analysis: Questionable 'N.Y. Post' Scoop Driven By Ex-Hannity Producer And Giuliani https://t.co/dHT4AgyRrC

— ??? Burls ??? (@mcburls) October 17, 2020

.

Ya might wanna take what the sources of the NY Post story say with a grain of salt.

?????

"Why aren't you reporting on the Hunter Biden email?" "We can't verify it's authentic, it's coming from a sketchy source through sketchy couriers and reported through folks that haven't done their homework." https://t.co/a0glSGOKIM

— STrRedWolf (@strredwolf) October 18, 2020

.png)